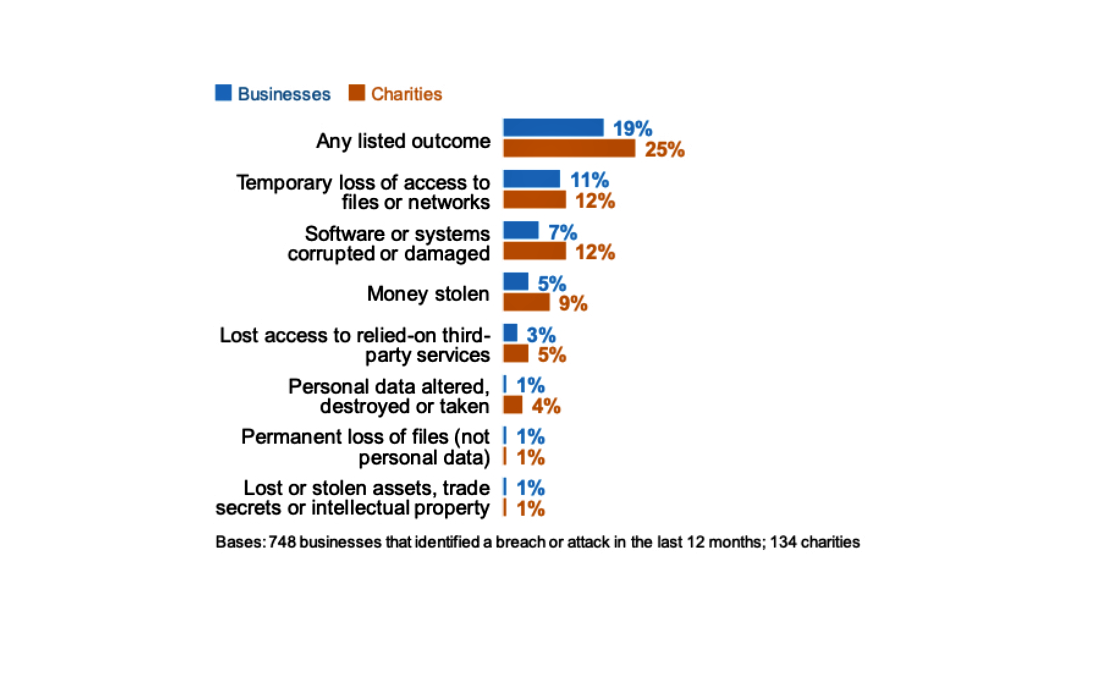

In einer zunehmend digitalisierten Welt werden Cyberangriffe immer häufiger und komplexer. Da immer mehr Unternehmen das Internet zu ihrem Vorteil nutzen, suchen Cyber-Kriminelle nach Möglichkeiten, Ihre Sicherheitsvorkehrungen zu durchbrechen. Im Jahr 2020 wird fast ein Viertel (23 %) der Unternehmen weltweit sieben oder mehr Cyberangriffe erlebt haben, die sich in vielfältiger Weise negativ auf das Unternehmen auswirken.

Quelle: Cyber Security Breaches Survey 2020

Um Unternehmen bei der Verbesserung ihrer Cybersicherheit zu unterstützen, haben wir einen Leitfaden erstellt, der aufzeigt, wie künstliche Intelligenz in der Cybersicherheit die Arbeitsweise und den Schutz von Unternehmen verändert.

KI bietet sofortige Einblicke, die es viel einfacher machen, Bedrohungspunkte miteinander zu verknüpfen, Reaktionszeiten zu verkürzen und die Sicherheit eines Unternehmens regelkonformer zu gestalten. Andererseits ist maschinelles Lernen ein Algorithmus, der in der Lage ist, Muster in neuen Daten zu erkennen, so dass die Maschine aus Erfahrungen lernen kann.

Mithilfe von KI, maschinellem Lernen und Cyber-Bedrohungsdaten können Unternehmen sicherer und schneller auf Bedrohungen reagieren. Hier sind die drei wichtigsten Gründe für den Einsatz von maschinellem Lernen und künstlicher Intelligenz in der Cybersicherheit.

1. Automatisierte Erkennung

Künstliche Intelligenz hat zu intelligenteren automatisierten Sicherheitsmaßnahmen geführt, und mit Hilfe von maschinellem Lernen kann KI-Software Bedrohungen erkennen und potenzielle Risiken korrelieren, ohne dazu aufgefordert zu werden. Dieses Erkennungsniveau bedeutet, dass die monotone Erkennung von Bedrohungen nicht von einem Menschen geleitet wird, was weniger menschliche Fehler bedeutet (mehr dazu weiter unten).

Durch maschinelles Lernen kann die KI aus Erfahrung lernen und sich anpassen; sie kann aus Mustern und Erfahrungen lernen und nicht aus Ursache und Wirkung. Durch maschinelles Lernen können sich Maschinen heute selbst beibringen. Wenn der KI-Algorithmus eine ungewöhnliche Aktivität oder ein ungewöhnliches Verhalten eines Nutzers feststellt, das über ein Standardmuster hinausgeht, kann er solche Aktionen als verdächtig einstufen und eine Authentifizierung verlangen oder den Nutzer sogar sperren. Das bedeutet, dass sie Mustererkennungsmodelle erstellen können, anstatt sich auf den Menschen zu verlassen, der sie erstellt.

Künstliche Intelligenz ist darauf trainiert, große Datenmengen wie Blogs und Nachrichten zu konsumieren, was bedeutet, dass sie Bedrohungen der Cybersicherheit besser verstehen kann. Künstliche Intelligenz im Bereich der Cybersicherheit nutzt dann logisches Denken, um Bedrohungen (seltsame Dateien, verdächtige Adressen usw.) zu erkennen, bevor sie auf eine legitime Bedrohung reagiert.

2. Cyber-Sicherheit ohne Fehler

Wie oft haben Sie Ihr Passwort vergessen? Verwenden Sie Notizen auf Ihrem Handy, um sich daran zu erinnern, oder verwenden Sie dasselbe Passwort für mehrere verschiedene Konten? Solche Methoden des Passwortschutzes sind nicht sicher und stellen ein erhebliches Sicherheitsrisiko dar. Daher erweist sich die biometrische Verifizierung mit Hilfe von KI als sicherere Alternative zu Passwörtern. Die Erkennungstechnologie Face ID von Apple zum Beispiel lernt kontinuierlich, nur Ihr Gesicht zu erkennen, und passt sich an Veränderungen Ihres Aussehens an, etwa wenn Sie Make-up tragen oder Ihre Gesichtsbehaarung wächst.

Künstliche Intelligenz und maschinelles Lernen spielen eine wichtige Rolle bei der Erkennung und Verhinderung von Phishing-Angriffen. 97 Prozent der Internetnutzer können durch eine raffinierte Phishing-E-Mail getäuscht werden, und ein durchschnittlicher Phishing-Angriff kann einen Schaden von rund 1,6 Millionen Dollar verursachen. Der Algorithmus aus künstlicher Intelligenz und maschinellem Lernen scannt aktive Phishing-Quellen und warnt Ihr System, damit es sich verteidigen kann. Der Algorithmus kann auch erkennen, ob die Website, auf die eine E-Mail verweist, gefälscht ist, und verschiebt sie automatisch in den Spam-Ordner.

Wie bereits erwähnt, verringern KI und maschinelles Lernen das Risiko menschlicher Fehler. Menschen können bei monotonen Aufgaben ermüden und sich langweilen, KI nicht. Sicherheitsteams haben Schwierigkeiten, die große Datenmenge zu bewältigen, die für eine Risikobewertung erforderlich ist, während KI schnell alle Bedrohungsfaktoren identifizieren kann. KI und menschliche Intelligenz müssen jedoch zusammenarbeiten. Außerdem verfügen menschliche Experten über einen gesunden Menschenverstand, den Maschinen nicht haben, und sind dennoch besser darin, zu entscheiden, welche Maßnahmen ergriffen werden müssen.

3. Schnellere Reaktionszeiten

Bei der überwältigenden Menge an Daten, die es zu durchsuchen gilt, ist es kein Wunder, dass Menschen länger brauchen, um Bedrohungen und Risiken zu erkennen. KI ist ein mächtiges Werkzeug. Wie andere Werkzeuge unterstützt sie die Arbeit des Menschen. KI verarbeitet große Mengen unstrukturierter Informationen zu einem kohärenten Ganzen, was zu größerer Effizienz und besseren Erkenntnissen führt.

Darüber hinaus bedeutet maschinelles Lernen, dass die KI Muster viel schneller lernen kann als der Mensch. Dadurch wird die Reaktionszeit verkürzt und Bedrohungen können leichter und schneller gestoppt werden, bevor sie Probleme verursachen. IBM beispielsweise wendet KI und kognitive Technologien im Bereich der Cybersicherheit an, damit Unternehmen Bedrohungen schneller erkennen und effizienter darauf reagieren können.

Watson for Cyber Security hat mehr als 2 Milliarden Dokumente in seinen Korpus aufgenommen und fügt täglich Tausende hinzu. Dadurch konnte die Zeit für die Analyse eines Vorfalls von Stunden auf Minuten verkürzt werden, was die Schadensbegrenzung erheblich beschleunigt und die Auswirkungen auf das Unternehmen verringert.

Einen Schritt voraus sein.

Es ist harte Arbeit, ein Unternehmen sicher zu halten, vor allem, wenn Cyberkriminalität selbst zu einem Geschäft wird und immer mehr professionelle Hackerorganisationen entstehen.

"Tatsache ist, dass wir nicht mehr Leute einstellen können, um all das zu erledigen. Die Alarmmüdigkeit ist heutzutage ein echtes Problem für die Sicherheitszentralen. Wenn man einer großen Anzahl von häufigen Alarmen ausgesetzt ist, wird man desensibilisiert. Desensibilisierung kann zu längeren Reaktionszeiten oder zum Übersehen wichtiger Alarme führen. Hier kommen künstliche Intelligenz und maschinelles Lernen ins Spiel."

Der Ansatz zum Schutz des Unternehmens und seiner Vermögenswerte muss komplex sein und Menschen, Prozesse und Technologie einbeziehen. Ich möchte nur erwähnen, dass Algorithmen, maschinelles Lernen und KI bereits auf unserer Seite sind, aber es dauert im Durchschnitt immer noch mehr als 100 Tage, bis eine Sicherheitsverletzung entdeckt wird. Das bedeutet, dass der Schwerpunkt noch nicht richtig gesetzt wurde.

Der einfachste Weg, Ihr Unternehmen sicher zu machen, ist, einen Schritt voraus zu sein. Traditionelle Cybersicherheitsmaßnahmen sind zwar nach wie vor notwendig und nützlich, aber die Cyberkriminalität entwickelt sich weiter und wird in einem digitalisierten Klima immer häufiger auftreten.

Wenden Sie sich an uns, wenn Sie Rat und Hilfe benötigen. Unser Team von Sicherheitsexperten kann die Sicherheit Ihres Unternehmens überprüfen und Dienstleistungen zur Verbesserung der Sicherheitsinfrastruktur Ihres Unternehmens anbieten.

Ähnliche Beiträge

ELEKS war an der Entwicklung einer Reihe von Websites und mobilen Anwendungen beteiligt, die es unseren Kunden ermöglichen, ihre Sendungen einfach zu verfolgen, die benötigten Informationen zu erhalten und mit uns in Kontakt zu bleiben. Wir schätzen das Fachwissen, die Reaktionsfähigkeit und die Liebe zum Detail von ELEKS.

Von Anfang an haben wir das Engagement und den Einsatz von ELEKS sehr geschätzt. Zunächst kamen sie mit ihren besten Leuten zu uns, um zu versuchen, unseren Kontext und unsere Geschäftsidee zu verstehen, und dann entwickelten sie mit uns den ersten Prototyp. Sie waren sehr professionell und kundenorientiert. Ohne ELEKS wäre es wahrscheinlich nicht möglich gewesen, so schnell ein erfolgreiches Produkt zu entwickeln.

ELEKS verfügt über ein breit gefächertes Wissen und Verständnis. Dieses Wissen können wir nutzen, um unseren Kunden hervorragende Ergebnisse zu liefern. Wenn Sie mit ELEKS arbeiten, arbeiten Sie mit den besten 1 % des Landes zusammen, wenn es um die Eignung und die technische Exzellenz geht.